Microsoft Entra: 5 prioridades de identidade para 2023

À medida que nossa pegada digital continua a crescer, o mesmo acontece com o risco de ameaças cibernéticas. A incerteza econômica também tem contribuído ao desafiar os próprios recursos que as organizações precisam para se defender contra ataques crescentes.

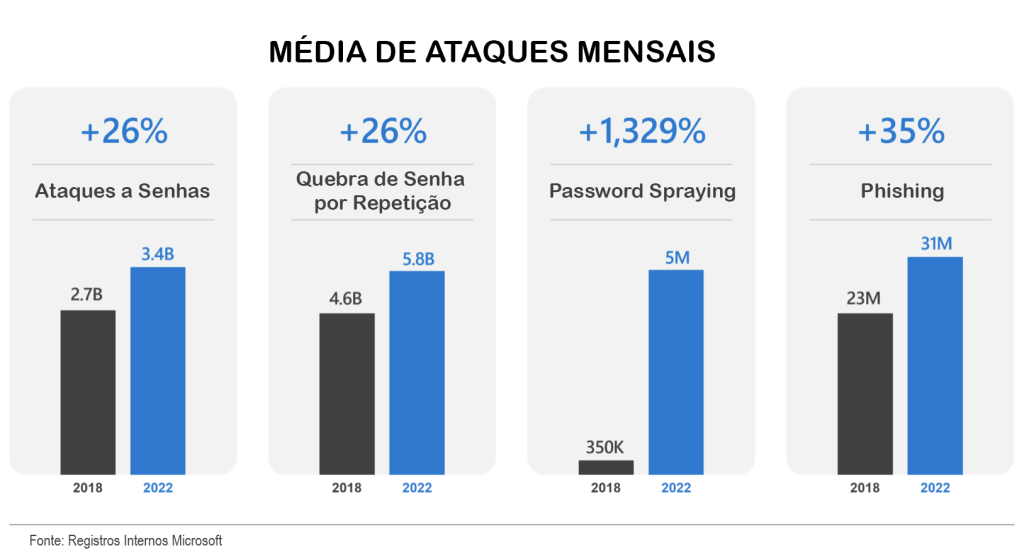

A identidade então, se tornou a principal solução neste campo de batalha. Isso fica ainda mais evidente ao verificar esta análise e o enorme volume de ataques interceptado em 2022 pela Microsoft. A empresa constatou 1.287 ataques de senha a cada segundo, ou seja, mais de 111 milhões por dia.

Estas violações aumentaram consideravelmente. Os de senha por repetição cresceram para 5,8 bilhões por mês, enquanto os de phishing subiram para 31 milhões por mês e os de password spraying para 5 milhões por mês.

Claramente, os hackers não estão parados. À medida que as organizações procuram fazer mais com menos, estas 5 prioridades de identidade podem ajudar a reduzir custos em até 60%, fechar lacunas de cobertura e evitar até os ataques mais sofisticados:

- Proteja-se contra o comprometimento da identidade usando a abordagem de “Defesa em Profundidade”;

- Modernize a segurança da identidade para fazer mais com menos;

- Proteja o acesso de forma holística, ao configurar soluções de identidade e acesso à rede para trabalhar em conjunto;

- Simplifique e automatize a governança de identidade;

- Verifique os usuários remotos de forma mais rápida, barata e confiável;

Ao adotar as mais recentes inovações de identidade, você pode proteger tanto a propriedade digital quanto o orçamento.

1. Proteja-se contra o comprometimento de identidade usando uma abordagem de “defesa em profundidade“

Para os cibercriminosos, ataques a credenciais ainda são eficazes, já que eles estão dificultando as maneiras de detectarmos; por exemplo, ao ignorar a autenticação multifatorial básica e manipular usuários para desistirem de suas credenciais ou de um segundo fator.

Eles também estão se infiltrando nas empresas através de fornecedores, vasculham repositórios do GitHub em busca de credenciais incorporadas ao código e roubam tokens. Alguns até tentam assumir a infraestrutura de emissão de tokens.

Por isso, proteger as contas dos usuário é fundamental, mas não é mais o suficiente. Agora é preciso proteger todas as camadas do ecossistema de identidade, além da infraestrutura que fornece, armazena e gerencia todas elas. A melhor aposta é na abordagem de Defesa em Profundidade que requer estreita colaboração entre o centro de operações de segurança (SOC) e as equipes de identidade:

- Gerenciamento de postura de segurança: Monitora os sistemas de identidade da sua organização e identifica configurações incorretas, vulnerabilidades, políticas e controles ausentes ou ruins;

- Proteção e correção em tempo real com identidade: Impõe políticas de acesso condicional ao basear-se no risco agregado de várias fontes em qualquer atividade suspeita relacionada a contas de usuário no diretório;

- Detecção e investigação de ameaças de identidade: Examina sinais em todo patrimônio digital para revelar padrões anômalos sutis para qualquer ferramenta ou equipe individual detectar;

Para ajudar na abordagem da Defesa em Profundidade, a Microsoft fornece experiências unificadas e personalizáveis com o Microsoft Entra, Microsoft Defender for Identity e Microsoft Sentinel.

O 1º passo que você pode dar – e que possui melhor retorno sobre o investimento – é ativar a autenticação multifatorial, um recurso que está incluído em cada assinatura do Microsoft Azure Active Directory (Azure AD), parte do Microsoft Entra. De todas as contas comprometidas em um único mês, mais de 99,9% não usaram autenticação multifatorial.

Empregar métodos de autenticação multifatorial resistentes ao phishing, como Windows Hello, chaves de segurança e chaves de acesso FIDO 2 e autenticação baseada em certificados (CBA), reduzirá ainda mais os riscos. Também é recomendado bloquear a autenticação legada, porque protocolos menos seguros como POP e IMAP não podem impor a autenticação multifatorial.

Por onde começar: Saiba mais sobre o Azure AD e o Microsoft Defender.

2. Modernize a segurança da identidade para fazer mais com menos

Soluções modernas de identidade nativas da nuvem, como o Microsoft Entra, são mais resilientes, escaláveis e seguras contra ameaças modernas. Também estão melhor equipadas para acomodar as rápidas mudanças em produtos, serviços e processos de negócios no cenário imprevisível de hoje.

Você pode aumentar significativamente a agilidade, fortalecer melhor seu ambiente contra ameaças futuras e economizar ao aproveitar os recursos avançados e integrados disponíveis.

A modernização é menos assustadora se você dividi-la em projetos bem definidos, com prazos e benefícios claros. Comece migrando do Active Directory Federation Services (AD FS) para simplificar seu ambiente e aposentar os servidores locais.

Em seguida, conecte aplicativos pré-integrados ao Azure AD para obter vantagens como o logon único. Finalmente, faça o inventário de seu ambiente de segurança, consolide quaisquer ferramentas redundantes.

Por onde começar: Se você estiver usando o AD FS, explore os benefícios da modernização dos recursos de identidade e acesso.

3. Proteja o acesso de forma holística, configurando soluções de identidade e acesso à rede para trabalhar em conjunto

Aplicar uma abordagem Zero Trust significa verificar explicitamente cada solicitação de acesso usando todos os sinais disponíveis. Você pode obter uma imagem mais detalhada do risco de uma sessão combinando tudo o que a solução de acesso à rede sabe sobre a rede e o dispositivo, com tudo o que a solução de identidade sabe sobre a sessão de um usuário.

Como parte do programa Microsoft Secure Hybrid Access, também é possível integrar a solução com o Azure AD. Dessa forma, os aplicativos locais e os aplicativos personalizados ou legados baseados na web que você está protegendo também obtêm os mesmos benefícios dos aplicativos pré-integrados.

Por onde começar: Saiba como integrar sua solução de acesso à rede com o Azure AD.

4. Simplifique e automatize a governança de identidade

Os esforços de segurança geralmente se concentram em proteger a empresa contra ameaças externas, mas elas também podem ser internas. É aqui que entra a governança de identidade, para ajudar também a reduzir o risco interno, algo fundamental para organizações de todos os tamanhos.

O Microsoft Entra Identity Governance é uma solução completa de governança de identidade que ajuda a cumprir os requisitos regulatórios enquanto aumenta a produtividade dos funcionários. Ele amplia os recursos já disponíveis no Azure AD adicionando Fluxos de Trabalho do Ciclo de Vida, separação de tarefas e provisionamento em nuvem para aplicativos locais.

Por ser fornecido em nuvem, o Microsoft Entra Identity Governance se adapta a ambientes complexos de nuvem e híbridos, ao contrário das soluções tradicionais. Se você já tem uma solução dessa em vigor, economizará dinheiro, reduzirá a complexidade e preencherá as lacunas ao adotar uma solução que cresça com você.

Por onde começar: Saiba mais sobre o Microsoft Entra Identity Governance Preview e experimente gratuitamente hoje.

5. Verifique os usuários remotos de uma maneira mais barata, rápida e confiável

As credenciais verificáveis introduzem o conceito de uma autoridade de confiança por reivindicação. A autoridade legada preenche uma credencial com uma reivindicação que pode ser armazenada digitalmente. Por exemplo, uma empresa de empréstimo pode confirmar seu emprego atual solicitando as credenciais digitais emitidas pelo seu empregador e verificando-as em tempo real.

A implementação baseada em padrões, Microsoft Entra Verified ID, simplifica processos como a integração de novos funcionários. O ID verificado está atualmente disponível para todos os clientes do Azure AD sem custo adicional. É possível ainda utilizar APIs para criar aplicativos personalizados com verificação de identidade simples e que respeite a privacidade.

Por onde começar: Saiba mais sobre o ID Verificado.

A Maximiza te ajuda a garantir mais com menos

Essas estratégias podem capacitar sua organização e ajudar a fazer mais com menos. Saiba mais sobre o Microsoft Entra e fale com nosso time de especialistas!

Fonte: Microsoft Security blog